Mục lục bài viết (7)

- Rủi ro an ninh mạng số 1: Tấn công từ chối dịch vụ (DDoS) vào bộ điều khiển cổng

- Rủi ro số 2: Khai thác lỗ hổng firmware trên cổng xoay và flap barrier

- Rủi ro số 3: Tấn công trung gian (MITM) trên giao thức truyền thông

- Rủi ro số 4: Xâm nhập qua cổng dịch vụ không cần thiết trên thiết bị IoT

- Rủi ro số 5: Thiết bị IoT kém bảo mật từ các nhà cung cấp không rõ nguồn gốc

- Giải pháp tổng thể bảo vệ hệ thống kiểm soát an ninh nhà máy

- Câu hỏi thường gặp

An ninh mạng cho hệ thống kiểm soát an ninh nhà máy không còn là lựa chọn mà là yêu cầu bắt buộc khi các thiết bị như cổng xoay full height, flap barrier, và camera AI được kết nối trực tiếp vào mạng OT/IT. Một lỗ hổng nhỏ có thể khiến hacker vô hiệu hóa toàn bộ hệ thống ra vào, gây gián đoạn sản xuất và rò rỉ dữ liệu nhân sự. Vậy đâu là rủi ro chính và cách phòng tránh hiệu quả?

Rủi ro an ninh mạng số 1: Tấn công từ chối dịch vụ (DDoS) vào bộ điều khiển cổng

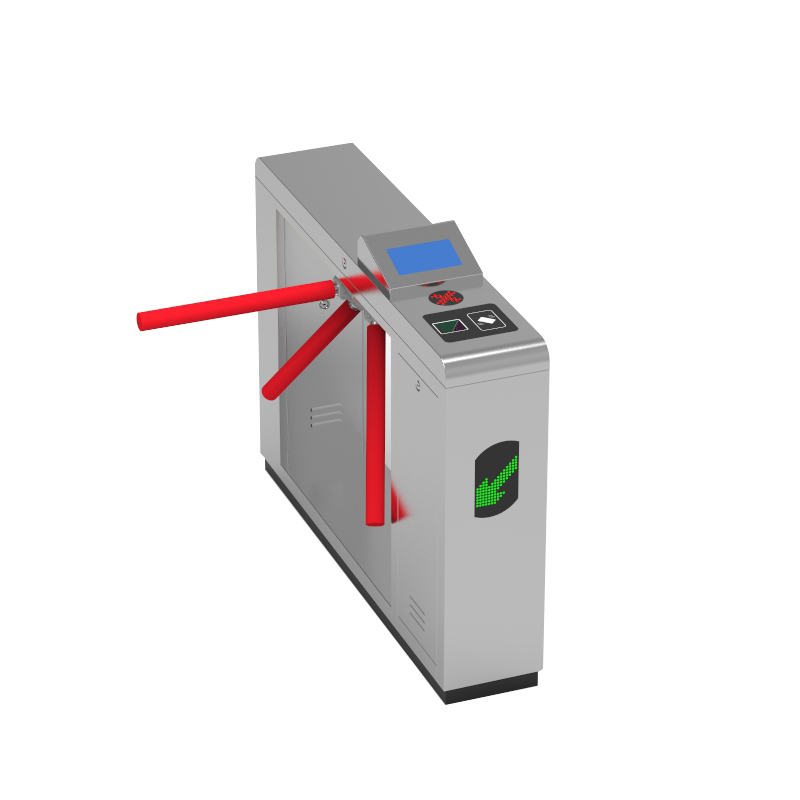

Bộ điều khiển cổng xoay (tripod, swing barrier, full height) thường chạy trên nền tảng nhúng với tài nguyên hạn chế. Khi bị tấn công DDoS, thiết bị có thể ngừng phản hồi, khiến cổng không mở được hoặc mở liên tục, phá vỡ kiểm soát ra vào.

Các cuộc tấn công này thường nhắm vào cổng dịch vụ mở (Telnet, HTTP không mã hóa) trên thiết bị. Theo báo cáo của Dragos 2025, 40% sự cố OT trong lĩnh vực sản xuất bắt nguồn từ thiết bị ngoại vi kết nối mạng. Để phòng tránh, kỹ sư tự động hóa cần:

- Đóng tất cả cổng dịch vụ không cần thiết trên bộ điều khiển cổng.

- Triển khai VLAN riêng cho hệ thống kiểm soát ra vào, cách ly với mạng IT và mạng OT sản xuất.

- Sử dụng thiết bị có cơ chế chống DDoS cấp phần cứng (ví dụ: cổng ZOJE tích hợp watchdog tự reset).

Rủi ro số 2: Khai thác lỗ hổng firmware trên cổng xoay và flap barrier

Firmware của các thiết bị kiểm soát an ninh thường không được cập nhật thường xuyên, tạo điều kiện cho hacker khai thác lỗ hổng đã biết (CVE) để chiếm quyền điều khiển.

Bạn đang tìm sản phẩm cho chủ đề này?

Việt POS phân phối chính hãng — bảo hành 24-36 tháng, hỗ trợ kỹ thuật 24/7.

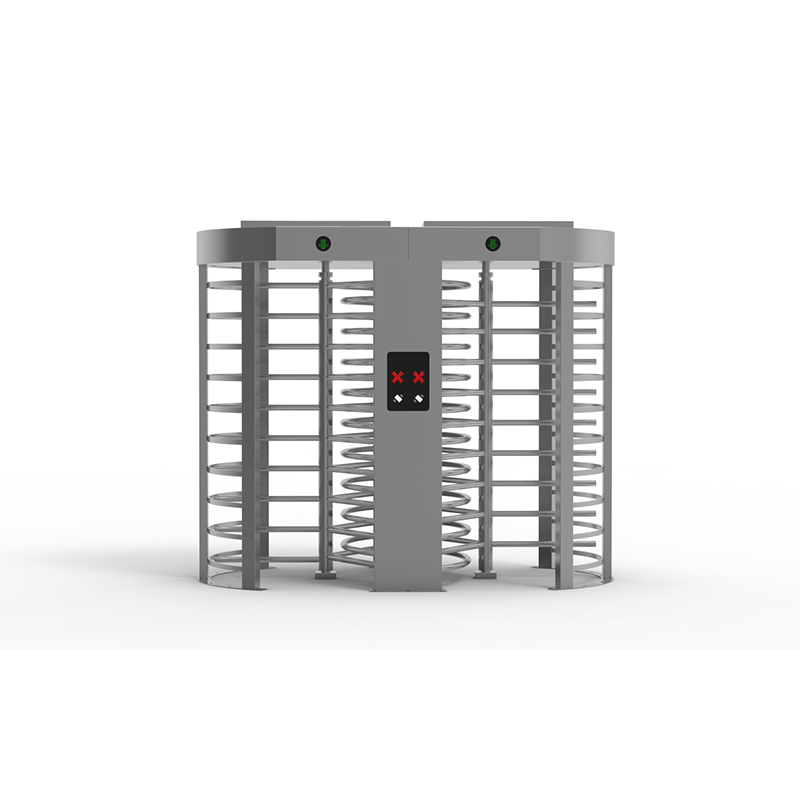

Cổng xoay full height 90 độ ZOJE Z2004 (90° Full Height Turnstile)

Cổng xoay full height 120 độ ZOJE Z2001

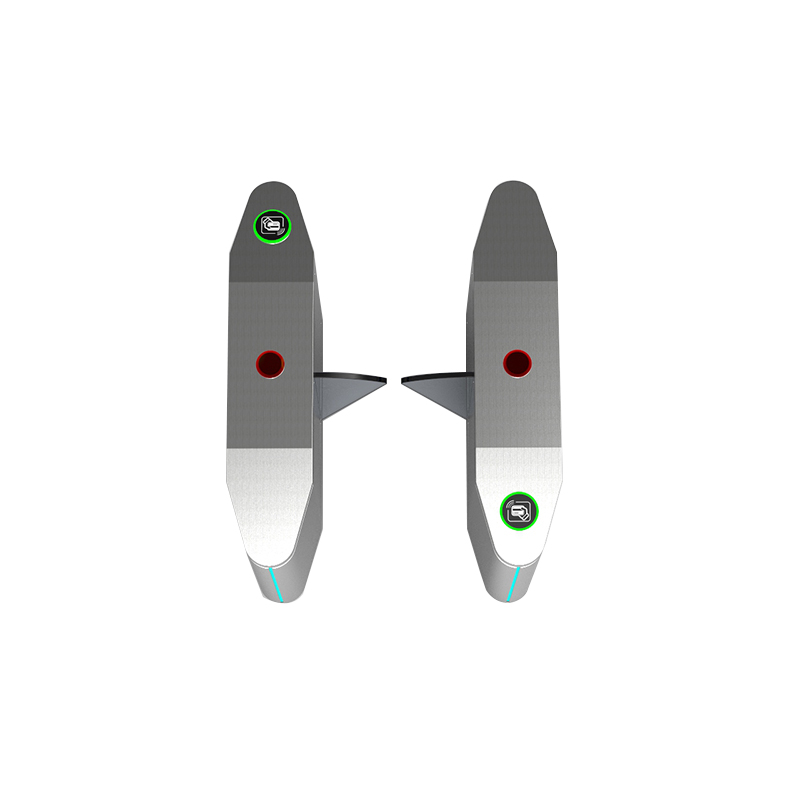

Cổng flap barrier chống va chạm ZOJE Anti-Collision Flap Turnstile Y109

Cổng flap barrier dạng cầu ZOJE Bridge Flap Turnstile Y508

Ví dụ, một số dòng cổng xoay full height giá rẻ sử dụng chip ARM đời cũ với lỗ hổng bảo mật đã công bố. Hacker có thể ghi đè firmware, cài backdoor, hoặc biến thiết bị thành botnet. Giải pháp:

- Chọn nhà cung cấp có chính sách cập nhật firmware định kỳ (tối thiểu 6 tháng/lần).

- Ký hợp đồng bảo trì an ninh mạng với đơn vị tích hợp (Việt POS hỗ trợ audit firmware cho dòng ZOJE).

- Triển khai cơ chế khởi động an toàn (secure boot) để ngăn chặn firmware trái phép.

Rủi ro số 3: Tấn công trung gian (MITM) trên giao thức truyền thông

Các giao thức truyền thông giữa bộ điều khiển cổng và máy chủ trung tâm (RS-485, TCP/IP không mã hóa) dễ bị tấn công MITM, cho phép hacker giả mạo lệnh mở cổng hoặc đánh cắp thông tin thẻ từ.

Thực tế, nhiều nhà máy vẫn dùng giao thức Modbus TCP không mã hóa cho hệ thống kiểm soát ra vào. Hacker chỉ cần truy cập vào mạng LAN (qua WiFi lỏng lẻo hoặc cổng USB công cộng) là có thể chặn và sửa gói tin. Phòng tránh:

- Mã hóa toàn bộ kết nối bằng TLS 1.3 hoặc VPN site-to-site.

- Sử dụng thiết bị hỗ trợ xác thực chứng chỉ số (ví dụ: cổng flap barrier ZOJE tích hợp chip bảo mật).

- Phân quyền truy cập theo nguyên tắc zero-trust: mỗi thiết bị chỉ được phép giao tiếp với máy chủ cụ thể.

Rủi ro số 4: Xâm nhập qua cổng dịch vụ không cần thiết trên thiết bị IoT

Các thiết bị kiểm soát an ninh hiện đại (camera AI, đầu đọc thẻ, cổng xoay) thường có nhiều cổng dịch vụ mặc định mở (SSH, SNMP, HTTP) để phục vụ cấu hình, nhưng cũng là cửa ngõ cho hacker.

Khảo sát của Claroty 2024 chỉ ra rằng 60% thiết bị IoT trong nhà máy có ít nhất 1 cổng dịch vụ không cần thiết mở. Để giảm thiểu:

- Thực hiện quét cổng định kỳ bằng công cụ như Nmap.

- Vô hiệu hóa các dịch vụ không dùng đến (Telnet, FTP, SNMP public).

- Chọn thiết bị có chế độ "hardened" từ nhà sản xuất (ZOJE cung cấp profile bảo mật tùy chỉnh cho từng nhà máy).

Rủi ro số 5: Thiết bị IoT kém bảo mật từ các nhà cung cấp không rõ nguồn gốc

Nhiều nhà máy mua cổng xoay, barrier, camera AI từ các nhà cung cấp nhỏ lẻ, không có chứng nhận bảo mật (CE, FCC, IEC 62443). Thiết bị có thể chứa backdoor hoặc phần mềm gián điệp từ nhà sản xuất.

Rủi ro này đặc biệt nghiêm trọng khi thiết bị được kết nối vào mạng OT chung. Hacker có thể khai thác từ xa mà không cần tiếp cận vật lý. Giải pháp:

- Yêu cầu nhà cung cấp cung cấp báo cáo kiểm thử bảo mật (penetration testing) cho thiết bị.

- Ưu tiên thương hiệu có uy tín như ZOJE (đạt chuẩn IEC 62443-4-2).

- Triển khai giải pháp giám sát mạng OT (OT-SOC) để phát hiện bất thường.

Giải pháp tổng thể bảo vệ hệ thống kiểm soát an ninh nhà máy

Việt POS cung cấp giải pháp tích hợp cổng an ninh ZOJE (tripod, swing barrier, full height, flap barrier) với các tính năng bảo mật mạng tích hợp sẵn, giúp kỹ sư tự động hóa dễ dàng triển khai kiến trúc zero-trust.

Các dòng cổng ZOJE như Cổng xoay full height 90 độ ZOJE Z2004 và Flap Barrier Mars Pro F1000 hỗ trợ:

- Giao tiếp mã hóa TLS 1.3.

- Chế độ hardened với cổng dịch vụ tối thiểu.

- Firmware cập nhật qua kênh an toàn (signed update).

- Tương thích với các hệ thống quản lý an ninh (VMS, ACS) qua API bảo mật.

Việt POS cũng cung cấp dịch vụ audit an ninh mạng cho hệ thống kiểm soát ra vào, giúp phát hiện và vá lỗ hổng trước khi bị khai thác.

Câu hỏi thường gặp

Hệ thống kiểm soát an ninh nhà máy có thể bị tấn công qua mạng OT không?

Làm thế nào để kiểm tra lỗ hổng bảo mật trên cổng xoay?

Có cần mã hóa kết nối giữa đầu đọc thẻ và bộ điều khiển cổng không?

Việt POS có hỗ trợ audit an ninh mạng cho hệ thống kiểm soát ra vào không?

Để đảm bảo an ninh mạng cho hệ thống kiểm soát an ninh nhà máy của bạn, hãy liên hệ ngay với Việt POS qua hotline 0905 295 337 hoặc email info@vietpos.vn để được tư vấn giải pháp tích hợp cổng an ninh ZOJE và dịch vụ audit bảo mật.

Cần tư vấn thiết bị/giải pháp cụ thể?

Việt POS phản hồi trong 30 phút · Hotline 4 vùng · Khảo sát miễn phí.

Sản phẩm liên quan

Cổng swing barrier kính cao cấp ZOJE B202

Cổng xoay 3 càng dạng đứng ZOJE Vertical Tripod Turnstile S206

Cổng xoay 3 càng hạng nặng ZOJE Heavy Duty Tripod Turnstile S906